تحذير من تطبيقات يستخدمها المحتالون لاختراق هاتفك

مجرد تحميلك لهذه البرامج، يبدأ المحتالون في التحكم ببعض التطبيقات..

نصائح مهمّة للخصوصية والأمان في نشر الصور على الإنترنت..

قد تؤدي مشاركة ونشر المعلومات الشّخصيّة والصّور إلى تشويه صورتك على الإنترنت.

جوجل تجمع كل خدماتها في تطبيق واحد Google Essentials

أعلنت شركة جوجل عن تدشين تطبيق موحّد يجمع خدماتها تحت سقف واحد يسمى Google Essentials.

خبير روسي: يمكن للقراصنة اختراق أي جهاز ذكي تقريبَا عبر البلوتوث

هناك خمسة أنواع من الهجمات عن طريق البلوتوث؛ تعّرف إليها..

تحذير مهم.. استغلال تطبيقات مايكروسوفت للتجسس على مستخدمي آبل

قراصنة الإنترنت يمكنهم استخدام التطبيقات للتجسس على المعلومات الحساسة.

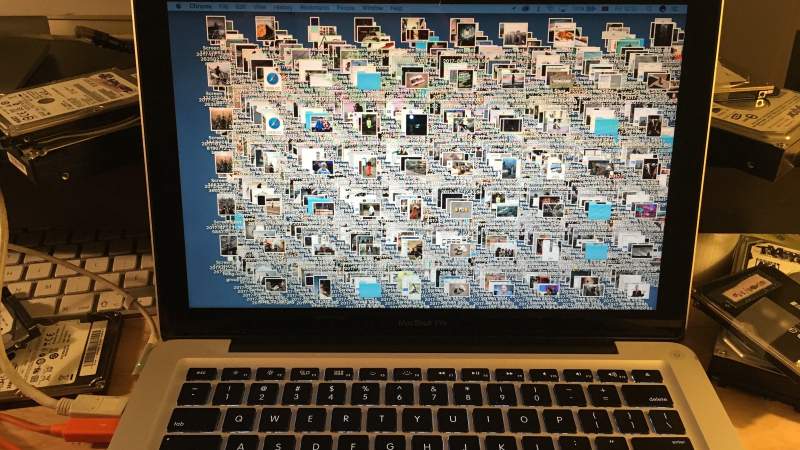

الاكتناز الرقمي يهدّد صحتك النفسية.. ولكن ما هو؟

أننا نضيع 55 دقيقة يوميًا في البحث عن الأشياء المفقودة في الفوضى الرقمية.

أول حكم قضائي أميركي ضد غوغل بسبب الاحتكار

وزير العدل ومتحدثة البيت الأبيض وصفا الحكم بأنّه «فوز تاريخي للشعب الأميركي»

تحذير من استخدام تطبيقات التتبع بسبب مخاطر القرصنة وسرقة البيانات

سُجلّت 4 حالات اختراق لأنظمة شركات برمجيات تتبع، وأحدثها اختراق شبكة شركة "سباي تك" التي تنتج برمجيات ...

تحذيرات من ربط الحساب البنكي بتطبيقات الدفع

بحال سُرق منك هاتفك؛ فهذا يعني أنّك سلّمت السارق أموالك في الحساب البنكي..بكل بساطة..